¿Qué es el cybersquatting y cómo reconocerlo? Así puedes protegerte de la suplantación de un dominio web

Internet se ha convertido para las empresas en un canal fundamental para su estrategia de negocio. Ya sea para comunicarse con sus clientes o dar a conocer productos y servicios, la presencia en Internet de grandes marcas y empresas es clave. El dominio web es el eje central de esta presencia. Se trata del nombre de la compañía a través del cual se llega a su página. Por ejemplo, “tuentidadbancaria.com”, sería la web a la que un cliente de un banco accedería para realizar diferentes gestiones en la banca online.

Muchos de estos dominios generan bastante tráfico porque hay mucha gente que quiere acceder o que busca este nombre en Internet para llegar a este dominio. Ahora bien, también es utilizado por los ciberdelincuentes para tratar de confundir al usuario y, aprovechándose de la confianza que tienen en esta marca o negocio, dirigirle a una página fraudulenta.

Índice

- ¿Qué es el cybersquatting?

- El cybersquatting más habitual

- ¿Cómo detectar el cybersquatting?

- ¿Cómo evitar el cybersquatting y proteger el dominio de tu empresa?

- He sufrido una ciberocupación en mi negocio, ¿qué hago?

¿Qué es el cybersquatting?

Se conoce como cybersquatting a la apropiación de nombres de dominio registrando un nombre de dominio que simula ser otro legítimo. El objetivo no es otro que traficar con él o hacer uso del mismo para cometer fraudes.

Según la Organización Mundial de la Propiedad Intelectual (OMPI) el cybersquatting se puede dar en las siguientes circunstancias:

- Que el dominio registrado sea muy parecido al dominio que se quiere suplantar.

- Que el propietario del dominio fraudulento no tenga un interés legítimo en el nombre registrado.

- Que se utilice con mala fe el nombre de dominio que se ha registrado.

Estas prácticas son posibles porque en Internet existe la política de dar el dominio al primero que lo solicita. Esto provoca que, en algunos casos, alguien registre un nombre de dominio de una marca que todavía no está en la Red con el objetivo de revenderlo por un precio mayor a la propia marca.

Como se puede comprobar el cybersquatting busca crear una falsa sensación de seguridad en el usuario que terminará por acceder a un espacio peligroso para su ciberseguridad. Una técnica muy similar al phishing o el smishing (fraudes que se cometen a través de correos o mensajes móviles con enlaces que redirigen a espacios maliciosos) o el pharming, en el que directamente una web fraudulenta imita ser la auténtica para hacerse con los datos personales de la víctima.

El cybersquatting más habitual

¿Cómo logran los ciberdelincuentes confundir a los usuarios? Lo cierto es que lo hacen a través de un pequeño cambio en el nombre al que quieren suplantar. Normalmente la variación se produce al añadir, sustituir o eliminar una letra del propio nombre de dominio al que se quiere suplantar. Hay múltiples variantes para que un minúsculo cambio refleje un nombre diferente. Esto es lo que se conoce como typosquatting.

Un ejemplo sencillo se produce cuando al nombre de dominio tubanco.com se le elimina una letra registrando como tubaco.com y, con esta variación, lograr que aquellos clientes de la entidad que se equivocan al introducir la dirección accedan a una página fraudulenta para conseguir datos personales de los usuarios.

¿Cómo detectar el cybersquatting?

Cualquier persona, o empresa, está expuesta al cybersquatting. Es muy complicado limitar este tipo de ataques, aunque sí que es posible que el éxito en su propósito sea muy bajo. La acción más importante es revisar cuidadosamente la dirección de la página web a la que queremos dirigirnos.

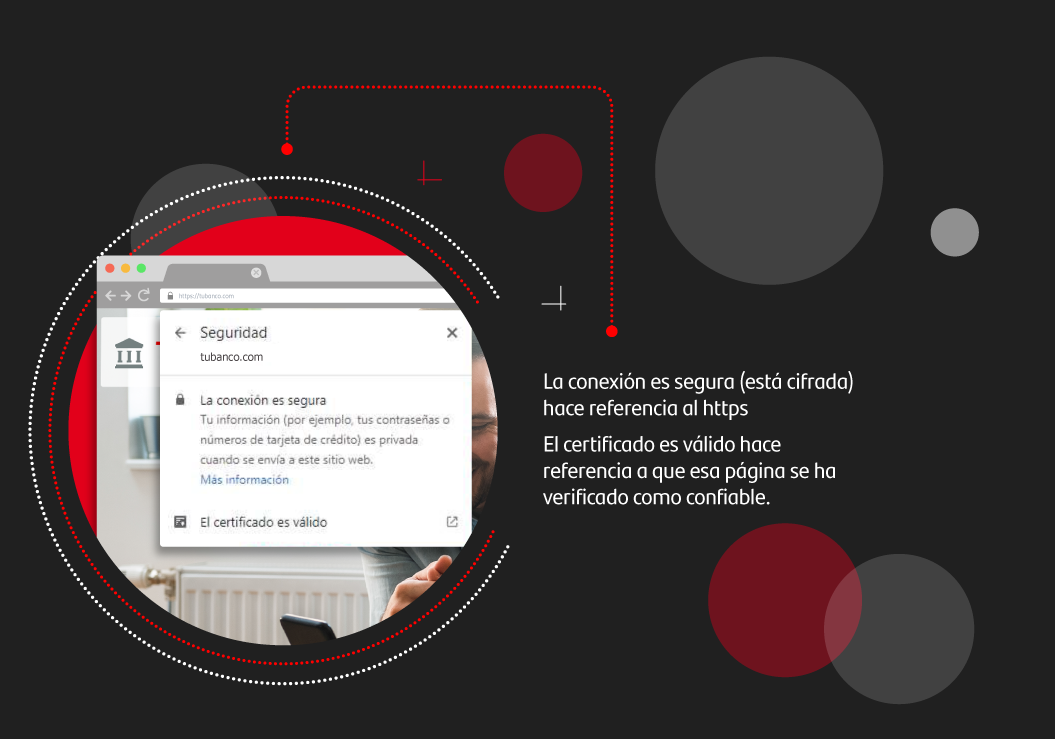

Si hay que introducir datos personales es fundamental ser todavía más previsor. La web a la que se accede siempre debería estar firmada por un certificado, lo cual indicará que estamos ante una página verificada. Además, debemos comprobar que sea de tipo https, lo cual nos garantizará que está cifrada y que la información no se compartirá con terceros. En este sentido, los antivirus juegan un papel muy importante, ya que suelen avisar a los usuarios de que están entrando en una web de dudosa reputación o que puede ser peligrosa.

Es en este momento cuando el usuario tiene que estar más alerta, revisar cuidadosamente la dirección introducida. Si observa alguna anomalía, la recomendación es cerrar el navegador, abrir una sesión de navegación privada y volver a introducir la dirección completa, cuidadosamente, para no cometer errores que terminen por dirigir a la persona a un espacio no deseado. Por todo ello, el mejor consejo para evitar errores tipográficos al escribir direcciones, es utilizar el buscador. Continuando con el ejemplo anterior, lo más adecuado sería introducir en Google tubanco, porque esto colocará la web oficial en las primeras posiciones.

¿Cómo evitar el cybersquatting y proteger el dominio de tu empresa?

Muchas empresas utilizan solo un dominio, por ejemplo, tubanco.es, pero eso no quiere decir que no pueda haber otros que sean parecidos y que, también, debería tener asignados. Se trata de variantes del tipo tubanco.com, tubanco.info, tubanco.eu, etc. La empresa debería contratar los principales dominios en los que opere para tenerlos bajo su control. De esta manera, cuando un usuario acceda a cualquiera de ellos se le redirigirá a su página principal, tubanco.es.

En caso de detectar ataques de cybersquatting debería actuar de forma inmediata para avisar a sus propios clientes de que se está produciendo una suplantación de identidad y tomar las acciones oportunas para que dejen de utilizar dichos dominios.

He sufrido una ciberocupación en mi negocio, ¿qué hago?

En el caso de las empresas que detecten que el nombre de dominio de su negocio está siendo utilizado por otros que no tienen un interés legítimo en el mismo lo más rápido es acudir a la vía extrajudicial, a través de la ICAAN, la Corporación de Internet para la Asignación de Nombres y Números. Este organismo ya tiene articulado un procedimiento para resolver este tipo de conflictos conocido como Política Uniforme de Resolución de Disputas por Nombres de Dominio o UDRP.

Si se trata de un dominio con extensión *.es, el Plan Nacional de Nombres de Dominios tiene previsto un sistema de resolución de conflictos extrajudiciales. En este caso será la entidad pública Red.es quien se encargará de resolverlo.

La vía judicial está amparada fundamentalmente por dos leyes:

- La ley de marcas que prohíbe el uso de un dominio similar al de una marca ya registrada.

- La ley de competencia desleal, que ampara a la empresa en el caso de que el dominio registrado por un tercero pueda generar confusión a los clientes.

En todo caso, el primer paso sería el envío de un requerimiento para que cesen en su actividad, avisando de que, de no hacerlo, se emprenderán las debidas acciones legales. Ambas vías, la judicial y la extrajudicial, pueden no ser incompatibles y podrían realizarse en paralelo.